Existem vários métodos para implementar acesso remoto seguro, mas três dos mais comuns são:

- VPN (Virtual Private Network): Uma VPN é uma rede privada virtual que utiliza a infraestrutura pública da Internet para fornecer acesso remoto seguro. A VPN permite que dispositivos remotos se conectem a uma rede privada usando criptografia para proteger a comunicação e garantir a segurança dos dados.

- SSH (Secure Shell): O SSH é um protocolo de rede criptografado que permite que um computador se conecte a outro de forma segura e autenticada. O SSH é amplamente utilizado para acesso remoto a servidores e dispositivos de rede, permitindo que os usuários se conectem e gerenciem remotamente servidores e dispositivos usando uma conexão criptografada.

- TLS (Transport Layer Security): O TLS é um protocolo de segurança que fornece comunicações seguras na Internet. O TLS é usado para proteger conexões da Web, como sites de comércio eletrônico e serviços bancários online, garantindo que a comunicação entre o usuário e o servidor seja criptografada e autenticada. O TLS é amplamente usado em muitas aplicações e serviços para fornecer segurança nas comunicações.

As organizações estão sujeitas a diversas situações potencialmente emergenciais, tais como doenças, enchentes, furacões e quedas de energia. É crucial que sejam estabelecidos planos de continuidade de negócios a fim de garantir que as operações da organização possam ser mantidas diante de adversidades e estar preparada para lidar com possíveis desastres.

Entenda a importância do acesso remoto seguro para manter o plano de continuidade dos negócios.

Sumário

Suporte ao Trabalho Remoto

Primeiramente, a capacidade de oferecer suporte ao trabalho remoto é essencial para garantir a continuidade e a segurança dos negócios com o trabalho remoto.

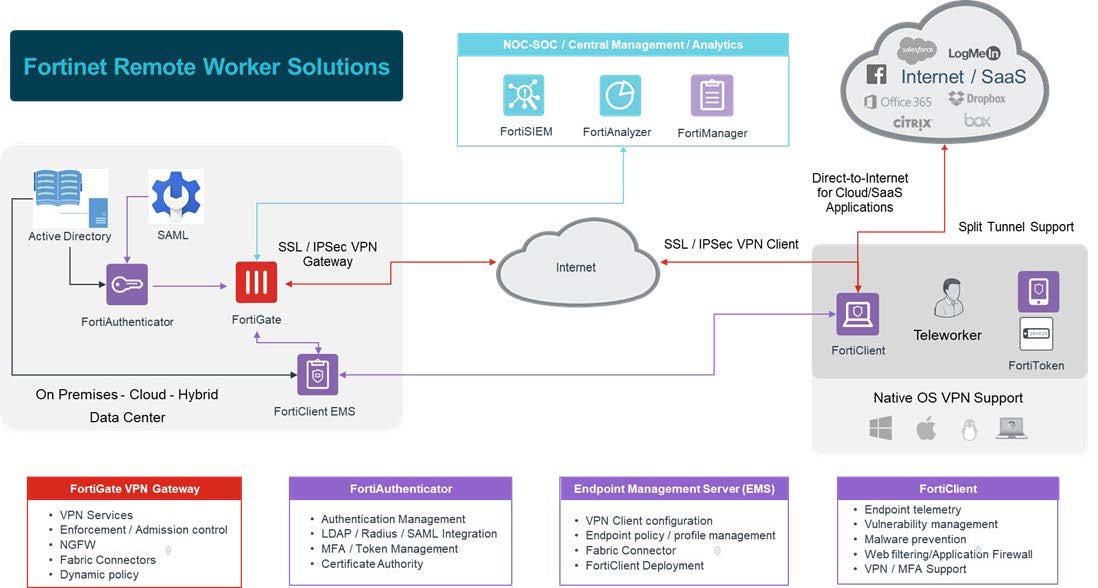

Nesse sentido, os firewalls de próxima geração do FortiGate (NGFWs) têm suporte interno para redes privadas virtuais (VPNs) IPsec, a fim de permitir aos funcionários remotos uma conexão de acesso remoto seguro à rede da empresa.

Com a proteção de endpoint, fornecida pelo FortiClient, e autenticação multifator (MFA) com o FortiAuthenticator, as organizações podem não apenas dar suporte seguro ao trabalho remoto, como também manter a continuidade dos negócios.

A capacidade de oferecer suporte seguro ao trabalho remoto é um componente essencial do plano de continuidade de negócios, sobretudo a recuperação de desastres de qualquer organização.

Além disso, o NGFW do FortiGate têm suporte integrado para VPNs IPsec, com o intuito de prover uma conexão segura para funcionários que trabalham em locais de trabalho alternativos.

Trabalho Remoto Seguro

Trabalho remoto seguro com NGFWs FortiGate e FortiClient Endpoint

Primordialmente, as IPsec e SSL VPNs integradas a todo FortiGate NGFW, oferecem um implantação flexível. Em outras palavras, os usuários remotos podem tirar proveito de uma experiência sem determinar o cliente, assim como obter acesso a recursos adicionais por meio de um Endpoint robusto integrado na solução de segurança do FortiClient endpoint.

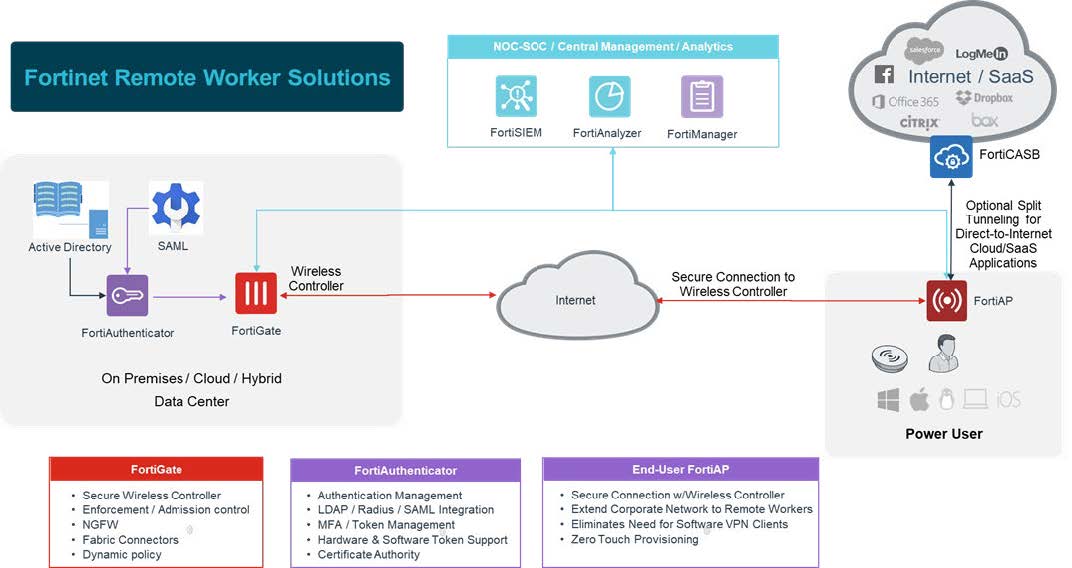

Acima de tudo as soluções Fortinet foram projetadas para serem fáceis de usar desde a compra inicial até o fim da vida útil. Além disso, o FortiGate NGFW e o Access Point FortiAP incluem a funcionalidade de implantação “zero touch”.

Como resultado, os dispositivos implantados em locais remotos podem ser pré-configurados antes do envio, dessa maneira permite a instalação automática no local, o que garante a continuidade dos negócios e o suporte ao home office.

Security Fabric Fortinet

Surpreendentemente, com o Fortinet Security Fabric, todos os dispositivos de uma organização, incluindo os implantados remotamente para oferecer suporte ao trabalho remoto, podem ser monitorados, além de gerenciados a partir de um único painel.

Além disso, com uma plataforma FortiGate NGFW ou FortiManager de gerenciamento centralizada e implantada na sede de uma empresa, a equipe de TI pode obter visibilidade total de todos os dispositivos conectados, independentemente da situação de implantação.

Certamente em de um desastre natural ou outro evento que interrompa as operações comerciais, uma organização deve ser capaz de fazer a transição rápida para uma força de trabalho totalmente remota. Nesse sentido, a Tabela 1 mostra o número de usuários simultâneos de VPN aos quais cada modelo do FortiGate NGFW pode suportar.

Outros Recursos

Outros Recursos para Acesso Remoto Seguro

Primeiramente, além de oferecer criptografia de dados em trânsito por meio de uma VPN, as soluções Fortinet oferecem vários outros recursos que podem ajudar sua organização a proteger o trabalho remoto. Esses recursos incluem:

| Modelo | Usuários simultâneos VPN SSL | Usuários simultâneos IPsec VPN | FortiAPs gerenciados (modo Túnel) |

| 100E | 500 | 10,000 | 32 |

| 100F | 500 | 16,000 | 64 |

| 300E | 5,000 | 50,000 | 256 |

| 500E | 10,000 | 50,000 | 256 |

| 600E | 10,000 | 50,000 | 512 |

| 1100E | 10,000 | 100,000 | 2,048 |

| 2000E | 30,000 | 100,000 | 2,048 |

| All Larger Models* | 30,000 | 100,000 | 2,048 |

| *3300E supports 1,024 Tunnel Mode APs |

Casos de Uso – Trabalho Remoto

Primeiramente, sabemos que nem todo funcionário de uma organização exige o mesmo nível de acesso aos recursos da empresa ao trabalhar remotamente.

Nesse sentido, a Forti One IT em conjunto com a Fortinet, é capaz de fornecer soluções para home office personalizadas para todos os trabalhadores remotos:

Ao mesmo tempo, os trabalhadores remotos básicos podem se conectar à organização usando FortiClient integrado ao VPN e verificar sua identidade com o FortiToken para autenticação multi-fator.

Dessa forma pode-se não apenas incluir a capacidade de operar em vários ambientes de TI paralelos, assim como a inclusão de funcionários administradores de sistema, técnicos de suporte de TI e equipes de emergência.

Em suma, para esses usuários a implantação de um ponto de acesso FortiAP no local de trabalho alternativo, fornece o nível de acesso e segurança que eles exigem. Como resultado, fornecer uma conectividade sem fio segura, além de um túnel seguro para a rede corporativa.

Só para ilustrar, os FortiAPs podem ser implantados com ZTP (zero-touch provisioning) e serão gerenciados pelos FortiGate NGFWs no escritório. Por exemplo, se um telefone corporativo precisar ser implantado, ele pode simplesmente ser conectado ao FortiAP para conectividade de volta ao escritório principal.